题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途被攻击者A.截获B.窃听C.篡改D.伪

下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途被攻击者

.jpg)

A.截获

B.窃听

C.篡改

D.伪造

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途被攻击者

.jpg)

A.截获

B.窃听

C.篡改

D.伪造

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途…”相关的问题

更多“下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途…”相关的问题

下列叙述中,错误的是()。

A.把数据从内存传输到硬盘的操作称为写盘

B.WPSOffice2010属于系统软件

C.把高级语言源程序转换为等价的机器语言目标程序的过程叫编译

D.计算机内部对数据的传输、存储和处理都使用二进制

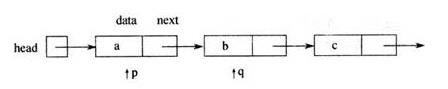

假定已建立以下链表结构,且指针p和q已指向如下图所示的结点:

则以下选项中,可将q 所指结点从链表中删除并释放该结点的语句组是

A.(*p).next=(*q).next; free(p);

B.p=q->next; free(q);

C.p=q; free(q);

D.p->next=q->next; free(q);

针对下图所示的有向图,从结点V1出发广度遍历所得结点序列和深度遍历所得结点序列分别是()。

A.V1,V2, V3&39; V4. V5, V6. V7&39; V8和Vl, V2, V3. V8. V5, V7. V4. V6

B.V1, V2,V4,V6,V3,V5,V7,V8和Vl, V2, V3. V8. V5,V7. V4. V6

C.V1, V2,V4,V6,V3,V5,V7,V8和Vl, V2, V3. V8.V4V5,V6,V7

D.V1, V2,V4,V6,V7. V3,V5,V8和Vl, V2, V3. V8. V5,V7. V4. V6

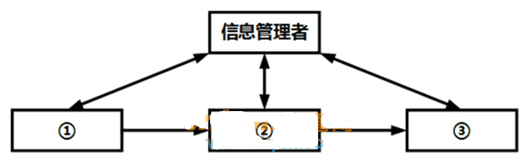

信息系统的概念结构如下图所示,正确的名称顺序是()。

A.①信息用户→②信息源→③信息处理器

B.①信息源→②信息用户→③信息处理器

C.①信息用户→②信息处理器→③信息源

D.①信息源→②信息处理器→③信息用户

.jpg)

A.①信息管理者、②信息源、③信息处理器、④信息用户

B.①信息源、②信息处理器、③信息用户、④信息管理者

C.①信息处理器、②信息用户、③信息管理者、④信息源

D.①信息用户、②信息管理者、③信息源、④信息处理器

.jpg)

A.①信息管理者、②信息源、③信息用户

B.①信息源、②信息用户、③信息管理者

C.①信息用户、②信息管理者、③信息源

D.①信息用户、②信息源、③信息管理者

● 信息系统的概念结构如下图所示,正确的名称顺序是(24) 。

(24)

A. ①信息管理者、②信息源、③信息处理器、④信息用户

B. ①信息源、②信息处理器、③信息用户、④信息管理者

C. ①信息处理器、②信息用户、③信息管理者、④信息源

D. ①信息用户、②信息管理者、③信息源、④信息处理器

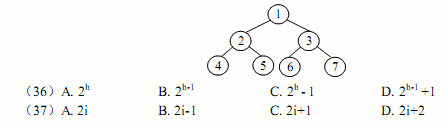

● 满二叉树的特点是每层上的结点数都达到最大值,因此对于高度为 h(h>1)的满二叉树,其结点总数为 (36) 。对非空满二叉树,由根结点开始,按照先根后子树、先左子树后右子树的次序,从 1、2、3、…依次编号,则对于树中编号为 i 的非叶子结点,其右子树的编号为 (37) (高度为 3 的满二叉树如下图所示) 。

满二叉树的特点是每层上的结点数都达到最大值,因此对于高度为h(h>1)的满二叉树,其结点总数为(36)。对非空满二叉树,由根结点开始,按照先根后子树、先左子树后右子树的次序,从1、2、3、…依次编号,则对于树中编号为i的非叶子结点,其右子树的编号为(37)(高度为3的满二叉树如下图所示)。

.jpg)

A.2h

B.2h-1

C.2h-1

D.2h-1+1