题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

设备应配置日志功能,对用户登录进行记录,记录内容包括()

A.登录时间

B.远程登录时,用户使用的IP地址

C.登录是否成功

D.用户登录使用的账号

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.登录时间

B.远程登录时,用户使用的IP地址

C.登录是否成功

D.用户登录使用的账号

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“设备应配置日志功能,对用户登录进行记录,记录内容包括()”相关的问题

更多“设备应配置日志功能,对用户登录进行记录,记录内容包括()”相关的问题

A.对安全日志的完整性进行测试,测试安全日志中是否记录包括用户登录名称、时间、地址、擞据操作行为以及退出时间等全部内容B.对安全日志的正确性进行测试,测试安全日志中记录的用户登录、数据操作等日志信息是否正确C.对日志信息的保密性进行测试,测试安全日志中的日志信息是否加密存储,加密强度是否充分D.对于大型应用软件系统,测试系统是否提供安全日志的统计分析能力

试题三(共15 分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】

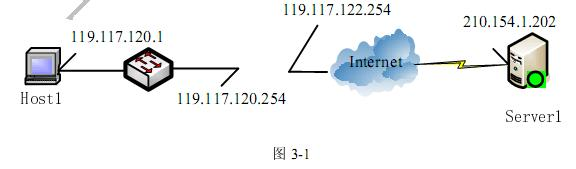

终端服务可以使客户远程操作服务器, Windows Server 2003中开启终端服务时需要分别安装终端服务的服务器端和客户端,图3-1为客户机Host1连接终端服务器Server1的网拓扑络示意图。

Host1和Server1帐户如表3-1所示。

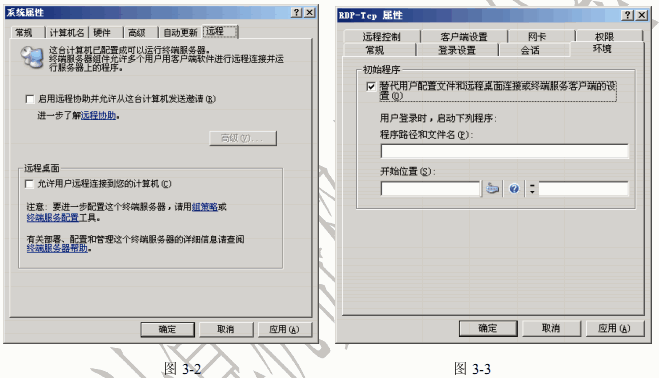

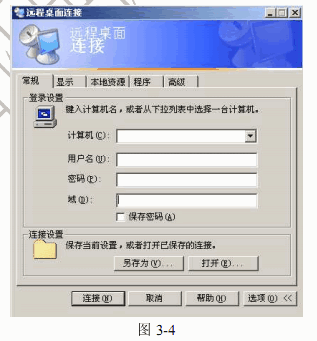

图3-2是Server1“系统属性”的“远程”选项卡,图3-3是Server1“RDP-Tcp属性”的 “环境”选项卡,图3-4为Host1采用终端服务登录Server1的用户登录界面。

此外,在Server1中为了通过日志了解每个用户的行踪,把“D:\tom\note.bat”设置成

用户的登录脚本,通过脚本中的配置来记录日志。

【问题1】(3 分)

默认情况下,RDU2对终端服务具有 (1) 和 (2) 权限。

(1)、(2)备选答案:

A.完全控制 B.用户访问 C.来宾访问 D.特别权限

在如图8-13所示的“账户锁定策略”界面中,为防止黑客的枚举攻击,应配置鉴别失败处理的功能。若某个登录该Web服务器的账户输入5次错误密码,在之后的30分钟期间内,操作系统拒绝该账户的登录操作。请简要写出满足该用户需求的操作步骤。

2.jpg)

A.无法选择这个功能,除非连接到域

B.从“开始”菜单→选择“控制面板”→“用户账户和家庭安全”,设置“家长控制”,并选择“时间控制”

C.在“开始”菜单→“控制面板”→“用户配置文件”,然后设置时间控制

D.设置一个家庭组并选择离线时间

使用——对交换机进行配置,是一种远程管理设备的常用方式。

A.WWW浏览器

B.Console端口

C.远程登录Telnet

D.以上任意一种

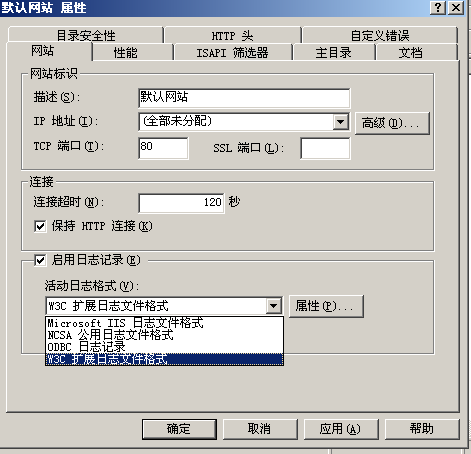

【问题1】(4分) Web的配置如图3-1和图3-2所示。 图 3-1

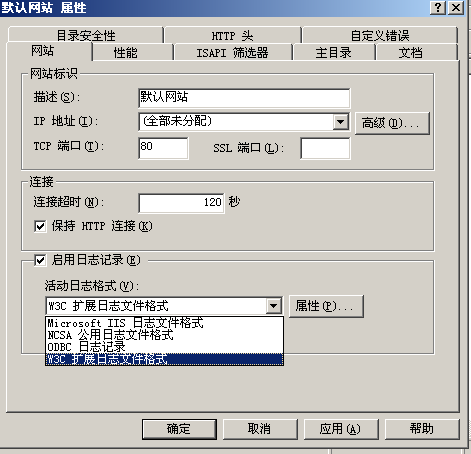

图 3-1 图 3-2 1.如果要记录用户访问历史,需(1)。 (1)备选答案 A.同时勾选图3-1中“写入”复选框和图3-2中“启用日志记录”复选框 B.同时勾选图3-1中“记录访问”复选框和图3-2中“启用日志记录”复选框 C.同时勾选图3-1中“记录访问”复选框和“索引资源”复选框 D.同时勾选图3-1中“记录访问”复选框和图3-2中“保持HTTP连接”复选框 2.在图3-2所示的4种活动日志格式中,需要提供用户名和密码的是(2)。 【问题2】(4分) 根据图3-1判断正误。(正确的答“对”,错误的答“错”) A.勾选“读取”是指禁止客户下载网页文件及其他文件。 (3) B.不勾选“写入”是指禁止客户以HTTP方式向服务器写入信息。(4) C.勾选“目录浏览”是指当客户请求的文件不存在时,将显示服务器上的文件列表。(5) D.当网页文件是CGI文件时,“执行权限”中选择“纯脚本”。(6) 【问题3】(6分) FTP的配置如图3-3所示。

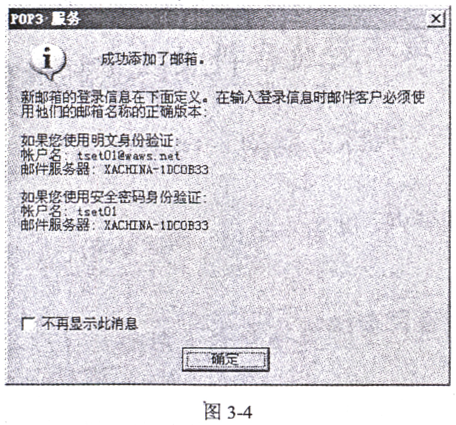

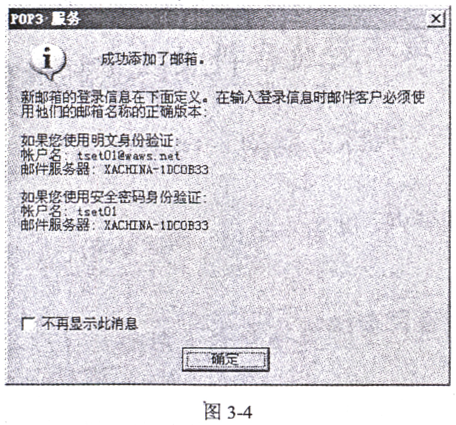

图 3-2 1.如果要记录用户访问历史,需(1)。 (1)备选答案 A.同时勾选图3-1中“写入”复选框和图3-2中“启用日志记录”复选框 B.同时勾选图3-1中“记录访问”复选框和图3-2中“启用日志记录”复选框 C.同时勾选图3-1中“记录访问”复选框和“索引资源”复选框 D.同时勾选图3-1中“记录访问”复选框和图3-2中“保持HTTP连接”复选框 2.在图3-2所示的4种活动日志格式中,需要提供用户名和密码的是(2)。 【问题2】(4分) 根据图3-1判断正误。(正确的答“对”,错误的答“错”) A.勾选“读取”是指禁止客户下载网页文件及其他文件。 (3) B.不勾选“写入”是指禁止客户以HTTP方式向服务器写入信息。(4) C.勾选“目录浏览”是指当客户请求的文件不存在时,将显示服务器上的文件列表。(5) D.当网页文件是CGI文件时,“执行权限”中选择“纯脚本”。(6) 【问题3】(6分) FTP的配置如图3-3所示。 图 3-3 匿名用户的权限与在“本地用户和组”的权限 (7) ,FTP可以设置 (8) 虚拟目录。FTP服务器可以通过 (9) 访问。 (9)备选答案: A.DOS、客户端方式 B.客户端、浏览器方式 C.DOS、浏览器、客户端方式 【问题4】(6分) 邮件服务器的配置如图3-4所示。

图 3-3 匿名用户的权限与在“本地用户和组”的权限 (7) ,FTP可以设置 (8) 虚拟目录。FTP服务器可以通过 (9) 访问。 (9)备选答案: A.DOS、客户端方式 B.客户端、浏览器方式 C.DOS、浏览器、客户端方式 【问题4】(6分) 邮件服务器的配置如图3-4所示。 若图3-4所示waws.net域已经在Internet上注册,那么在DNS服务器中应配置邮件服务器的 (10) 记录。POP3是 (11) 邮件协议,配置POP3服务器的步骤包含 (12) (多选)。 (11)备选答案: A.接收 B.发送 C.存储 D.转发 (12)备选答案: A.创建邮件域 B.设置服务器最大连接数 C.安装POP3组件 D.添加邮箱

若图3-4所示waws.net域已经在Internet上注册,那么在DNS服务器中应配置邮件服务器的 (10) 记录。POP3是 (11) 邮件协议,配置POP3服务器的步骤包含 (12) (多选)。 (11)备选答案: A.接收 B.发送 C.存储 D.转发 (12)备选答案: A.创建邮件域 B.设置服务器最大连接数 C.安装POP3组件 D.添加邮箱

阅读以下有关传统局域网络运行和维护的叙述,将应填入(n)处的字句写在对应栏内。

在对网络运行及维护前首先要了解网络,包括识别网络对象的硬件情况、判别局域网的拓扑结构和信道访问方式、确定网络互联以及用户负载等。常见的3种拓扑结构是星形、(1)与(2)拓扑结构,而常见的信道访问方式有(3)及(4)。

网络配置和运行包括一系列保证局域网络运转的工作,主要有:选择网络操作系统和网络连接协议等;配置网络服务器及网络的外围设备,做好网络突发事件预防和处理;网络安全控制,包括网络安全管理、网络用户权限分配以及病毒的预防处理等。配置网络过程中要做好数据备份工作,一般来说,备份的硬件设备包括(5)、磁带和(6),而利用磁盘备份的方法常用的是磁盘镜像(7)以及磁盘阵列,其中前两者的区别在于(8)。

网络维护是保障网络正常运行的重要方面,主要包括(9)、网络日常检查及网络升级。一定要建立起维护日志制度,记录网络运行和变更的情况,以保证维护经验的交流与延续。

在网络配置管理的功能描述中,错误的是______。

A.识别网络中的各种设备,记录并维护设备参数表

B.用适当的软件设置参数值和配置设备

C.初始化、启动和关闭网络或网络设备

D.自动检测网络硬件和软件中的故障并通知用户

在网络配置管理的功能描述中,以下哪种说法是错误的?

A.识别网络中的各种设备,记录并维护设备参数表

B.用适当的软件设置参数值和配置设备

C.初始化、启动和关闭网络或网络设备

D.自动监测网络硬件和软件中的故障并通知用户

note-bat脚本文件如下:

time/t>>note.log

netstat -n -p tcp | find ":3389">>note.log

start Explorer

第一行代码用于记录用户登录的时间,“time/t”的意思是返回系统时间,使用符号“>>”把这个时间记入“note.log”作为日志的时间字段。请解释下面命令的含义。netstat -n -p tcp | find ":3389">>note.log

某局域网的Internet接入拓扑图如图6-6所示。由于用户在使用telnet登录网络设备或服务器时所使用的用户名和口令在网络中是以明文传输的,很容易被网络上的非法协议分析设备截获。因此需要定义一条规则号为110,禁止所有外网主机和所有内网主机进行远程登录的访问控制规则。完成此配置任务的语句是(24)。

.jpg)

A.access-list 110tcp telnet deny 255.255.255.2550.0.0.0

B.access-list 110tcp deny any any eq23

C.access-list 110tcp any deny any eq21

D.access-list 100tcp eq telnet deny any any