题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

假设有一组数据,分别是3、9、7、6、8、6、7、4、1、6、7,请问这组数据的众数是()。

A.6

B.6.5

C.7

D.以上都不对

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.6

B.6.5

C.7

D.以上都不对

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“假设有一组数据,分别是3、9、7、6、8、6、7、4、1、6…”相关的问题

更多“假设有一组数据,分别是3、9、7、6、8、6、7、4、1、6…”相关的问题

(a)智能网概念模型包括4个平面,从上向下分别是:(1)、(2)、(3)和(4)。

(b)智能网中一个业务由一个或几个业务特征组成,如被叫集中付费业务(800号业务)必须具有(5)和(6)的业务特征。

(c)固定智能网中主要使用(7)协议。移动智能网中主要使用(8)协议和(9)协议。

试题 一(20 分)

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

[说明]

信息系统管理指的是企业信息系统的高效运作和管理,其核心目标是管理业务部门的信息需求,有效地利用信息资源恰当地满足业务部门的需求。

[ 问题1](8 分)

信息系统管理的四个关键信息资源分别为硬件资源、软件资源、网络资源和数据资源,请在下列A~H的8个选项中选择分别符合上述4个类别的具体实例(每类2个),填入空

(1)~(4)中。

硬件资源包括: (1) 。

软件资源包括: (2) 。

网络资源包括: (3) 。

数据资源包括: (4) 。

A.图表 B.数据文件 C.集线器 D.工作站

E.打印机 F.操作系统 G.路由器 H.软件操作手册

[ 问题 2 ](6 分)

信息系统管理通用体系架构分为三个部分,分别是信息部门管理、业务部门信息支持和信息基础架构管理,请在下列A~F的6个选项中选择各部分的具体实例 (每部分2个),填入空(5)~(7)中。

信息部门管理: (5) 。

业务部门信息支持: (6) 。

信息基础架构管理: (7) 。

A.故障管理 B.财务管理 C.简化IT管理复杂度

D.性能及可用性管理 E.配置及变更管理 F.自动处理功能和集成化管理

[ 问题 3 ](6 分)

企业信息系统管理的策略是为企业提供满足目前的业务与管理需求的解决方案。具体而言包括以下4个内容,请将合适的解释填入空(8)~(10)中。

1、面向业务处理:目前,企业越来越关注解决业务相关的问题,而一个业务往往涉及多个技术领域,因此在信息系统涉及到的问题。

2、管理所有的IT资源,实现端到端的控制: (8) 。

3、丰富的管理功能: (9) 。

4、多平台、多供应商的管理: (10) 。管理中,需要面向业务的处理方式,统一解决业务

基于SDH的MTSP中将以太网数据帧封装映射到SDH帧时常使用GFP(通用成帧规程),GFP定义了两种映射模式,分别是 (4) 和 (5) 。

掺铒光纤放大器(EDFA)能够对 (6) 波长窗口的光信号进行放大,通常采用 (7) 和 (8) 波长的泵浦光进行泵浦。

A.1, 2, 3, 4, 5, 6, 7, 8, 9, 10

B.10, 9, 8, 7, 6, 5, 4, 3, 2, 1

C.1, 2, 3, 8, 7, 6, 5, 4, 9, 10

D.1, 2, 10, 9, 8, 7, 6, 5, 4, 3

【问题3】(6 分)

根据网络拓扑和需求说明,解释路由器R3的ISATAP 隧道配置。

……

R3(config)#interface tunnel 0 (7)

R3(config-if)# ipv6 address 2001:DA8:8000:3::/64 eui-64 为tunnel配置IPV6地址

R3(config-if)# no ipv6 nd suppress-ra 启用了隧道口的路由器广播

R3(config-if)#tunnel source s1/0 (8)

R3(config-if)#tunnel mode ipv6ip isatap (9)

试题三(共15分)

阅读以下说明,回答问题 1 至问题4,将解答填入答题纸的对应栏内。

【说明】

某企业委托软件公司设计企业管理系统,该系统涉及企业的许多商业机密,对软件安全性、可靠性、易用性等方面提出了较高的要求。

【问题 1】(3 分)

为了达到预期的安全性,测试人员采用了静态代码安全测试、动态渗透测试、程序数据扫描三种方法对系统进行安全性测试。

其中,

(1) 对应用系统进行攻击性测试,从中找出系统运行时所存在的安全漏洞;

(2) 在早期的代码开发阶段完成;

(3) 通过内存测试来发现缓冲区溢出类的漏洞。

【问题 2】(6 分)

为了方便用户使用本系统,测试人员对软件的易用性进行了测试。功能易用性测试是软件易用性测试的一个方面,它包括业务符合性、功能定制性、业务模块的集成度、数据共享能力、约束性、交互性和错误提示等。

其中, (

4) 是测试界面风格、表格设计、数据加密机制等是否符合相关的法律法

规及使用人员的习惯;

(5) 是测试数据库表的关联和数据重用程度;

(6) 是测试关

键操作前是否有明确提示。

(4)~(6)的备选答案:

A.业务符合性测试 B.业务模块的集成度测试 C.约束性测试

D.功能定制性测试 E.数据共享能力 F.错误提示测试

【问题 3】(3 分)

为了验证系统的可恢复性,测试人员从自动恢复和人工恢复两个方面着手测试。自动恢复需验证数据恢复、 (7) 和 (8) 等机制的正确性;需人工干预的系统恢复还需 (9) ,确定其是否在可接受的范围内。

(7)~(9)的备选答案:

A.重新初始化 B.数据备份 C.重新启动

D.关闭系统 E.界面刷新 F.估计平均修复时间

G.估计平均故障时间

【问题 4】(3 分)

技术员小张选择以下三个实例对系统进行测试:

A.输入错误的密码

B.手工拔下客户端的网线,在许可的时间范围内再插上

C.关闭服务器电源,判断备份机器是否能够正常启动

其中, (10) 进行的是可恢复性测试; (11) 进行的是安全测试; (12) 进行的是故障转移测试。

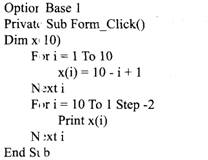

下列秸序在运行时输出的结果是()。

A.1 3 5 7 9

B.9 7 5 3 1

C.1 2 3 4 5 6 7 8 9 10

D.10 9 8 7 6 5 4 3 2 1