题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

(5)下列()不是对网络进行服务攻击的结果。 A)网络丧失服务能力 B)网络通信线路瘫痪 C)网站的主页

(5)下列()不是对网络进行服务攻击的结果。

A)网络丧失服务能力

B)网络通信线路瘫痪

C)网站的主页被涂改

D)网站的 WWW 服务器瘫痪

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

(5)下列()不是对网络进行服务攻击的结果。

A)网络丧失服务能力

B)网络通信线路瘫痪

C)网站的主页被涂改

D)网站的 WWW 服务器瘫痪

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“(5)下列()不是对网络进行服务攻击的结果。 A)网络丧失服…”相关的问题

更多“(5)下列()不是对网络进行服务攻击的结果。 A)网络丧失服…”相关的问题

下列说法中错误的是

A.服务攻击是针对某种特定网络的攻击

B.非服务攻击是针对网络层而进行的

C.主要的渗入威胁有特洛伊木马、陷门

D.潜在的网络威胁主要包括窃听、通信量分析、人员疏忽和媒体清理等

下列说法错误的是(63)。

A.服务攻击是针对某种特定网络的攻击

B.非服务攻击是针对网络层协议而进行的

C.主要的渗入威胁有特洛伊木马和陷井

D.潜在的网络威胁主要包括窃听、通信量分析、人员疏忽和媒体清理等

下列说法错误的是(27)。

A.服务攻击是针对某种特定网络的攻击

B.非服务攻击是针对网络层协议而进行的

C.主要的渗入威胁有特洛伊木马和陷井

D.潜在的网络威胁主要包括窃听、通信量分析、人员疏忽和媒体清理等

A.非服务攻击是针对网络层协议而进行的

B.服务攻击是针对某种特定网络的攻击

C.潜在的网络威胁主要包括窃听、通信量分析、人员疏忽和媒体清理等

D.主要的渗入威胁有特洛伊木马和陷阱

A.网络漫安全威胁

B.恶意APP,对MEC平台或者UPF VNF进行攻击

C.NF间传输的通信数据被窃听和篡改

D.对NRF进行DoS攻击,导致服务无法注册

A.集中化的安全管理

B.检测外来黑客攻击的行动

C.控制对特殊站点的访问

D.控制对特殊站点的访问、集中化的安全管理、检测外来黑客攻击的行动

A.判断日志记录攻击源IP的攻击持续时间和频率等,确认该IP是否具备风险,如有,可将该源IP加入黑名单

B.部署深信服僵尸网络查杀软件或者EDR产品,对该业务系统进行病毒清查

C.了解该业务系统提供服务的地域范围,如有,可通过地域访问控制只允许指定地域对该业务发起访问

D.确认访问该业务系统的来源是否有经过SNAT或者CDN等环境,如无,可建议用户开启漏洞防扫描功能

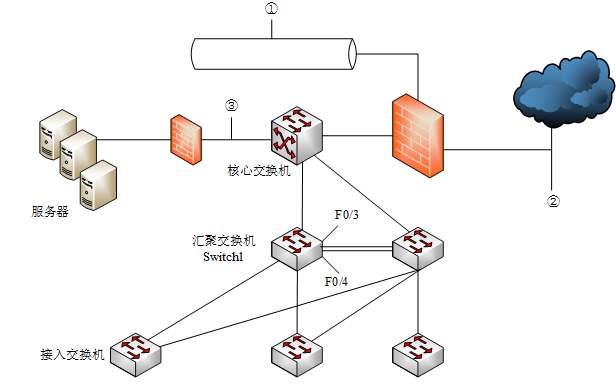

图 1-1 工程师给出了该网络的需求: 1.用防火墙实现内外网地址转换和访问控制策略; 2.核心交换机承担数据转发,并且与汇聚层两台交换机实现OSPF功能; 3.接入层到汇聚层采用双链路方式组网; 4.接入层交换机对地址进行VLAN划分; 5.对企业的核心资源加强安全防护。

图 1-1 工程师给出了该网络的需求: 1.用防火墙实现内外网地址转换和访问控制策略; 2.核心交换机承担数据转发,并且与汇聚层两台交换机实现OSPF功能; 3.接入层到汇聚层采用双链路方式组网; 4.接入层交换机对地址进行VLAN划分; 5.对企业的核心资源加强安全防护。【问题1】(4分) 该企业计划在①、②或③的位置部署基于网络的入侵检测系统(NIDS),将NDS部署在①势是 (1) ;将NIDS部署在②的优势是 (2) 、 (3);将NIDS部署在③的优势是 (4) 。 (1)~(4)备选答案: A.检测外部网络攻击的数量和类型 B.监视针对DMZ中系统的攻击 C.监视针对关键系统、服务和资源的攻击 D.能减轻拒绝服务攻击的影响 【问题2】(4分) OSPF主要用于大型、异构的IP网络中,是对 (5) 路由的一种实现。若网络规模较小,可以考虑配置静态路由或 (6) 协议实现路由选择。 (5)备选答案:A.链路状态 B.距离矢量 C.路径矢量 (6)备选答案:A.EGP B.RIP C.BGP 【问题3】(4分) 对汇聚层两台交换机的F0/3、F0/4端口进行端口聚合,F0/3、F0/4端口默认模式是 (7) ,进行端口聚合时应配置为 (8) 模式。 (7)、(8)备选答案: A.multi B.trunk C.access 【问题4】(6分) 为了在汇聚层交换机上实现虚拟路由冗余功能,需配置 (9) 协议,可以采用竞争的方式选择主路由设备,比较设备优先级大小,优先级大的为主路由设备。若备份路由设备长时间没有收到主路由设备发送的组播报文,则将自己的状态转为(10)。 为了避免二层广播风暴,需要在接入与汇聚设备上配置(11) 。 (10)、(11)备选答案: A.Master B.Backup C.VTP Server D.MSTP 【问题5】(2分) 阅读汇聚交换机Switch 1的部分配置命令,回答下面的问题。 Switch 1(config)interface vlan 20 Switch 1 (corifig-if)ip address 192.168.20.253 255.255.255.0 Switch 1 (config-if)standby 2 ip 192.168.20.250 Switch 1 (config-if)standby 2 preempt Switch 1 (config-iDexit VLAN20standby默认优先级的值是(12) 。 VLAN20设置preempt的含义是 (13) 。

A.防火墙不能防范网络内部的攻击

B.不能防范那些伪装成超级用户或诈称新雇员的黑客们劝说没有防范心理的用户公开其口令,并授予其临时的网络访问权限

C.防火墙不能防止传送已感染病毒的软件或文件,不能期望防火墙对每一个文件进行扫描,查出潜在的病毒

D.不能阻止下载带病毒的数据

A.恶意用户利用挤占带宽、消耗系统资源等攻击方法

B.恶意用户利用系统的安全漏洞对系统进行未授权的访问或破坏

C.恶意用户利用发送虚假电子邮件、建立虚假服务网站、发送虚假网络消息等方法

D.恶意用户利用以太网监听、键盘记录等方法获取未授权的信息或资料