题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

在入侵检测系统中,时间分析器接收事件信息并对其进行分析,判断是否为入侵行为或异常现象,其常用

A.模式匹配 B.密文分析 C.数据完整性分析 D.系统分析

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.模式匹配 B.密文分析 C.数据完整性分析 D.系统分析

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“在入侵检测系统中,时间分析器接收事件信息并对其进行分析,判断…”相关的问题

更多“在入侵检测系统中,时间分析器接收事件信息并对其进行分析,判断…”相关的问题

A.负责原始数据的采集,对数据流、日志文件等进行追踪,将搜集到的原始数据转换为事件,并向系统的其他部分提供此事件

B.负责接收事件信息,然后对它们进行分析,判断是否为入侵行为或异常现象,最后将判断结果转变为警告信息

C.根据警告信息做出反应

D.从事件产生器或事件分析器接收数据并保存

(41)A.负责原始数据的采集,对数据流、日志文件等进行追踪,将搜集到的原始数据转换为事件,并向系统的其他部分提供此事件

B.负责接收事件信息,然后对他们进行分析,判断是否为入侵行为或异常现象,最后将判断结果转变为警告信息

C.根据警告信息做出反应

D.从事件产生器或事件分析器接收数据并保存

入侵检测系统通常由()基本组件构成。

A.事件产生器、事件分析器、事件数据库、响应单元

B.故障产生器、事件分析器、事件数据库、响应单元

C.事件产生器、事件分析器、事件数据库、反馈单元

D.事件产生器、事件分析器、关系数据库、响应单元

对入侵检测技术描述错误的是(26)。

A.入侵检测的信息源包括主机信息源、网络信息源

B.入侵检测的P2DR模型是Policy、Protection、Detection、Response的缩写

C.入侵检测系统一般分为四个组件:事件产生器、事件分析器、响应单元、事件数据库

D.不同厂商的IDS系统之间需要通信,通信格式是IETF

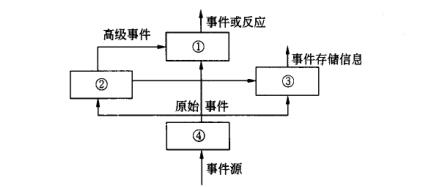

下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模块组成。其中模块①~④分别是(9)。

A.事件产生器、事件数据库、事件分析器、响应单元

B.事件分析器、事件产生器、响应单元、事件数据库

C.事件数据库、响应单元、事件产生器、事件分析器

D.响应单元、事件分析器、事件数据库、事件产生器

A.应在关键网络节点处检测、防止或限制从外部发起的网络攻击行为

B.应在关键网络节点处检测、防止或限制从内部发起的网络攻击行为

C.应采取技术措施对网络行为进行分析,实现对网络攻击特别是新型网络攻击行为的分析

D.当检测到攻击行为时,记录攻击源IP,攻击类型、攻击目标、攻击时间,在发生严重入侵事件时应对攻击行为进行阻断

E.在发生严重入侵事件时应提供报警

入侵检测系统一般由数据收集器、检测器、()构成。()不属于入侵检测系统的功能。

A.分配器和报警器

B.知识库和控制器

C.数据库和控制器

D.知识库和分析器@@@SXB@@@A.异常行为模式的统计分析

B.重要系统和数据文件完整性评估

C.定期或不定期地使用安全性分析软件对整个内部系统进行安全扫描,及时发现系统的安全漏洞

D.检查网络或系统中是否存在违反安全策略的行为

A.入侵检测收集信息应在网络的不同关键点进行

B.入侵检测的信息分析具有实时性

C.基于网络的入侵检测系统的精确性不及基于主机的入侵检测系统的精确性高

D.入侵检测系统的主要功能是对发生的入侵事件进行应急响应处理