题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

【问题 1】(4 分) 该系统使用 Access 数据库,程序员在创建数据库的过程中完成了以下工作: A.使

该系统使用 Access 数据库,程序员在创建数据库的过程中完成了以下工作:

A.使用设计视图设计表 B.进行数据库需求分析

C.创建E-R图 D.在表中添加测试数据

根据Access数据库创建的合理过程,以上过程从前到后的合理排序应是: (1) 、 (2) 、 (3) 、 (4) 。

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

该系统使用 Access 数据库,程序员在创建数据库的过程中完成了以下工作:

A.使用设计视图设计表 B.进行数据库需求分析

C.创建E-R图 D.在表中添加测试数据

根据Access数据库创建的合理过程,以上过程从前到后的合理排序应是: (1) 、 (2) 、 (3) 、 (4) 。

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“【问题 1】(4 分) 该系统使用 Access 数据库,程…”相关的问题

更多“【问题 1】(4 分) 该系统使用 Access 数据库,程…”相关的问题

试题二(共 15 分)

阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。

【说明】

某企业业务系统,使用一台应用服务器和一台数据库服务器,支持数百台客户机同时工作。该业务系统投入运行后,需交给运行维护部门来负责该业务系统的日常维护工作。运行维护部门内部分为两大部门,网络维护部门负责所有业务系统的网络运行维护;

应用系统维护部门负责应用系统服务器的运行维护,保证应用系统处在正常的工作环境下,并及时发现出现的问题,分析和解决该问题。

【问题 1】(6 分)

针对该业务系统,应用系统维护部门在运行维护中需要监控的主要性能数据有哪些?

【问题 2】(4 分)

业务系统中,终端用户响应时间是一项非常重要的指标。获取系统和网络服务的用户响应时间的常见方案有哪些?

【问题 3】(5 分)

针对应用系统服务器监控所获取的数据,需要经过认真的分析来发现系统存在的性能问题。对监控数据进行分析主要针对的问题除了“服务请求突增”外,还有哪些?

试题三(共 15 分)

阅读下列说明和 UML 图,回答问题 1 至问题4,将解答填入答题纸的对应栏内。

【说明】

某企业为了方便员工用餐,为餐厅开发了一个订餐系统(COS:Cafeteria Orderin

System),企业员工可通过企业内联网使用该系统。

企业的任何员工都可以查看菜单和今日特价。

系统的顾客是注册到系统的员工,可以订餐(如果未登录,需先登录)、注册工资支

付、预约规律的订餐,在特殊情况下可以覆盖预订。

餐厅员工是特殊顾客,可以进行备餐、生成付费请求和请求送餐,其中对于注册工资

支付的顾客生成付费请求并发送给工资系统。

菜单管理员是餐厅特定员工,可以管理菜单。

送餐员可以打印送餐说明,记录送餐信息(如送餐时间)以及记录收费(对于没有注

册工资支付的顾客,由送餐员收取现金后记录)。

顾客订餐过程如下:

1. 顾客请求查看菜单;

2. 系统显示菜单和今日特价;

3. 顾客选菜;

4. 系统显示订单和价格;

5. 顾客确认订单;

6. 系统显示可送餐时间;

7. 顾客指定送餐时间、地点和支付方式;

8. 系统确认接受订单,然后发送 Email 给顾客以确认订餐,同时发送相关订餐信息通

知给餐厅员工。

系统采用面向对象方法开发,使用 UML 进行建模。系统的顶层用例图和一次订餐的活动图初稿分别如图 3-1和图 3-2 所示。

【问题 1】(2 分)

根据【说明】中的描述,给出图 3-1中 A1 和 A2所对应的参与者。

【问题 2】(8 分)

根据【说明】中的描述,给出图 3-1中缺少的四个用例及其所对应的参与者。

【问题 3】(4 分)

根据【说明】中的描述,给出图 3-2中(1)~(4)处对应的活动名称或图形符号。

【问题 4】(1 分)

指出图 3-1 中员工和顾客之间是什么关系,并解释该关系的内涵。

试题四(14 分)

回答问题 1 至问题 3,将解答填入答题纸的对应栏内。

[问题1](5 分)

某计算机系统设备安装工程双代号网络计划如图 4.1 所示。该图中已标出每个节点的最早时间和最迟时间, 请判断对图 4.1 的解释是正确的还是错误的, 并填写表 4.1 (在判断栏中,正确的填写“√” ,错误的填写“×” 。 )

某](https://img2.soutiyun.com/ask/uploadfile/10845001-10848000/73bff861dff0de15b71049c7ea7915d0.gif)

[问题2](5 分)

请指出下面关于软件可维护性有关叙述是否正确(填写对或错,每个选项 0.5 分) 。

(1) 在进行需求分析时需同时考虑如何实现软件可维护性问题。

(2) 完成测试作业后,为了缩短源程序的长度应删去程序中的注解。

(3) 尽可能在软件生产过程中保证各阶段文档的正确性。

(4) 编程时应尽可能使用全局变量。

(5) 在程序易修改的前提下,选择时间效率和空间效率尽可能高的算法。

(6) 尽可能考虑硬件的备件的供应。

(7) 重视程序结构的设计,使程序具有较好的层次结构。

(8) 使用维护工具或支撑环境。

(9) 在进行概要设计时应加强模块间的联系。

(10) 提高程序的可读性,尽可能使用高级语言编写程序。

[问题 3](4 分)

请指出图 4-2 所示的排列图有哪些错误?

某](https://img2.soutiyun.com/ask/uploadfile/10845001-10848000/8d169172e07411651cc3b146c7e24659.gif)

图中: (1)开发设备保养差,有故障,效率低

(2)测试设备配置数量不够

(3)开发人员离职情况严重

(4)其它原因

(5)开发模式不合理

试题五(14 分)

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明 】

某机房改造项目涉及网络、存储等设备的升级改造及迁移等工作。监理在项目建设过程中,重点关注机房改造时关键系统的不间断运行情况,同时还要对承建单位各项测试工作进行旁站记录,必要时进行抽检。

[事件1] 对于该项目中的机柜、机架安装工作,总监理工程师委派监理员进行了现场旁站监理。

【问题1】(2 分)

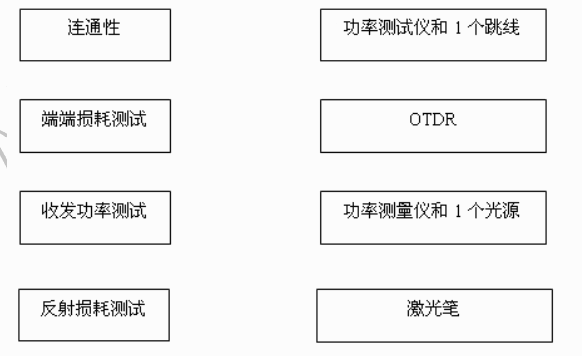

承建单位在综合布线过程中,监理旁站了光纤的熔接过程。工作完成后,监理要求承建单位测试光纤的各项指标并记录相关数据,请将下列指标和测试该指标所使用的设备用直线连接。

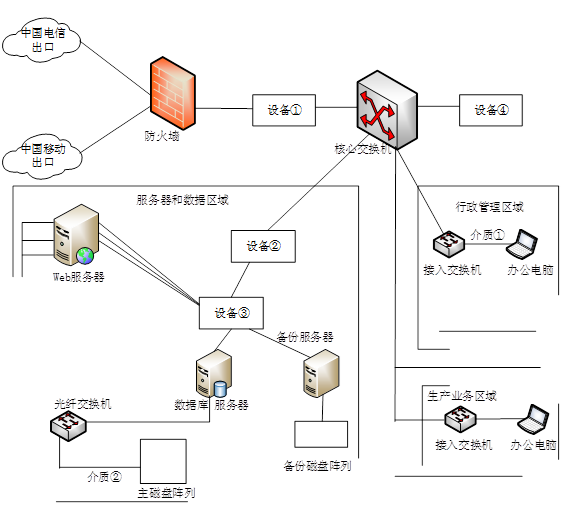

【问题1】 (共6分) 图 1-1 中, γ设备①处部署(1),设备②处部署(2),设备③处部署(3)。 (1)~(3)备选答案(每个选项限选一次): A. 入侵防御系统(IPS) B. 交换机 C. 负载均衡 【问题2】 〈共 4 分〉 图 1-1 中,介质①处应采用(4),介质②处应采用(5) (4)~(5) 备选答案(每个选项限选一次): A. 双绞线 B. 同轴电缆 C. 光纤 【问题3】 〈共 4 分〉 图 1-1 中,为提升员工的互联网访问速度,通过电信出口访问电信网络,移动出口访问移动网络,则需要配置基于(6)地址的策略路由:运行一段时间后,网络管理员发现电信出口的用户超过 90% 以上,网络访问速度缓慢,为实现负载均衡,网络管理员配置基于 (7)一地址的策略路由,服务器和数据区域访问互联网使用电信出口,行政管理区域员工访问互联网使用移动出口,生产业务区域员工使用电信出口。 【问题 4】(共6 分〉 1.图 1-1 中,设备④处应为(8), 该设备可对指定计算机系统进行安全脆弱性扫描和检测,发现其安全漏洞,客观评估网络风险等级。 2. 图 1-1 中,(9)设备可对恶意网络行为进行安全检测和分析。 3. 图 1-1 中,(10)设备可实现内部网络和外部网络之间的边界防护,依据访问规则,允许或者限制数据传输。

试题二(共15分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】

Linux系统有其独特的文件系统ext2,文件系统包括了文件的组织结构、处理文件的数据结构及操作文件的方法。可通过命令获取系统及磁盘分区状态信息,并能对其进行管理。

【问题1】(6分)

以下命令中,改变文件所属群组的命令是__ (1) ,编辑文件的命令是 (2) ,查找文件的命令是(3)

(1)~(3)备选答案:

A. chmod B. chgrp C.vi D. which

【问题2】(2分)

在Linux中,伪文件系统(4)只存在于内存中,通过它可以改变内核的某些参数。

(4)备选答案:

A. /proc B. ntfs C. /tmp D. /etc/profile

【问题3】(4分)

在Linux中,分区分为主分区、扩展分区和逻辑分区,使用fdisk—1命令获得分区信

息如下所示:

【问题4】(3分)

在Linux系统中,对于(7)文件中列出的Linux分区,系统启动时会自动挂载。此外,超级用户可通过(8)一命令将分区加载到指定目录,从而该分区才在Linux系统中可用。

试题一(共 15 分)

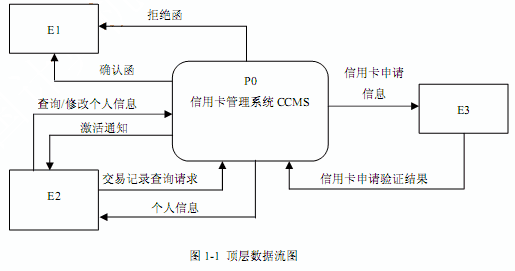

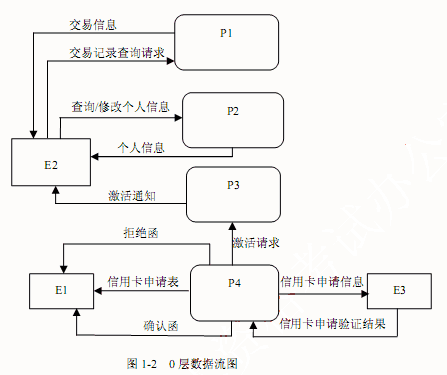

阅读以下说明和数据流图,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

现准备为某银行开发一个信用卡管理系统 CCMS,该系统的基本功能为:

1. 信用卡申请。非信用卡客户填写信用卡申请表,说明所要申请的信用卡类型及申请者的基本信息,提交 CCMS。如果信用卡申请被银行接受,CCMS 将记录该客户的基本信息,并发送确认函给该客户,告知客户信用卡的有效期及信贷限额;否则该客户将会收到一封拒绝函。非信用卡客户收到确认函后成为信用卡客户。

2. 信用卡激活。信用卡客户向 CCMS 提交激活请求,用信用卡号和密码激活该信用卡。激活操作结束后,CCMS将激活通知发送给客户,告知客户其信用卡是否被成功激活。

3. 信用卡客户信息管理。信用卡客户的个人信息可以在 CCMS 中进行在线管理。每位信用卡客户可以在线查询和修改个人信息。

4. 交易信息查询。信用卡客户使用信用卡进行的每一笔交易都会记录在 CCMS 中。信用卡客户可以通过 CCMS查询并核实其交易信息(包括信用卡交易记录及交易额)。

图 1-1 和图 1-2 分别给出了该系统的顶层数据流图和 0 层数据流图的初稿。

【问题 1】(3 分)

根据【说明】 ,将图 1-1 中的 E1~E3 填充完整。

【问题 2】(3 分)

图1-1 中缺少三条数据流,根据【说明】 ,分别指出这三条数据流的起点和终点。(注:

数据流的起点和终点均采用图中的符号和描述)

【问题 3】(5 分)

图 1-2 中有两条数据流是错误的,请指出这两条数据流的名称,并改正。(注:数据流

的起点和终点均采用图中的符号和描述)

【问题 4】(4 分)

根据【说明】 ,将图 1-2中 P1~P4 的处理名称填充完整。

试题三(共15分)

阅读以下说明,回答问题 1 至问题4,将解答填入答题纸的对应栏内。

【说明】

某企业委托软件公司设计企业管理系统,该系统涉及企业的许多商业机密,对软件安全性、可靠性、易用性等方面提出了较高的要求。

【问题 1】(3 分)

为了达到预期的安全性,测试人员采用了静态代码安全测试、动态渗透测试、程序数据扫描三种方法对系统进行安全性测试。

其中,

(1) 对应用系统进行攻击性测试,从中找出系统运行时所存在的安全漏洞;

(2) 在早期的代码开发阶段完成;

(3) 通过内存测试来发现缓冲区溢出类的漏洞。

【问题 2】(6 分)

为了方便用户使用本系统,测试人员对软件的易用性进行了测试。功能易用性测试是软件易用性测试的一个方面,它包括业务符合性、功能定制性、业务模块的集成度、数据共享能力、约束性、交互性和错误提示等。

其中, (

4) 是测试界面风格、表格设计、数据加密机制等是否符合相关的法律法

规及使用人员的习惯;

(5) 是测试数据库表的关联和数据重用程度;

(6) 是测试关

键操作前是否有明确提示。

(4)~(6)的备选答案:

A.业务符合性测试 B.业务模块的集成度测试 C.约束性测试

D.功能定制性测试 E.数据共享能力 F.错误提示测试

【问题 3】(3 分)

为了验证系统的可恢复性,测试人员从自动恢复和人工恢复两个方面着手测试。自动恢复需验证数据恢复、 (7) 和 (8) 等机制的正确性;需人工干预的系统恢复还需 (9) ,确定其是否在可接受的范围内。

(7)~(9)的备选答案:

A.重新初始化 B.数据备份 C.重新启动

D.关闭系统 E.界面刷新 F.估计平均修复时间

G.估计平均故障时间

【问题 4】(3 分)

技术员小张选择以下三个实例对系统进行测试:

A.输入错误的密码

B.手工拔下客户端的网线,在许可的时间范围内再插上

C.关闭服务器电源,判断备份机器是否能够正常启动

其中, (10) 进行的是可恢复性测试; (11) 进行的是安全测试; (12) 进行的是故障转移测试。

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

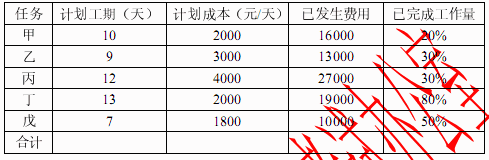

某项目经理将其负责的系统集成项目进行了工作分解,并对每个工作单元进行了成本估算,得到其计划成本。各任务同时开工,开工5天后项目经理对进度情况进行了考核,如下表所示:

【问题1】(6 分)

请计算该项目在第5天末的PV、EV值,并写出计算过程。

阅读以下说明,回答问题1至问题4。

某公司用ASP+Access数据库开发了电子商务网站。该网站提供商品查询、网上购物车、订单管理、后台商品管理、支付等功能,其中购物车程序使用数据库shop.mdb。该数据库为了安全已加密,用户名为admin,密码为123。 该系统使用Access数据库,程序员在创建数据库的过程中完成了以下工作:

A.使用设计视图设计表

B.进行数据库需求分析

C.创建E-R图

D.在表中添加测试数据

根据Access数据库创建的合理过程,以上过程从前到后的合理排序应是:(1)、(2)、(3)、(4)。