题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

“需要时,授权实体可以访问和使用的特性”指的是信息安全的______。

A.保密性

B.完整性

C.可用性

D.可靠性

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.保密性

B.完整性

C.可用性

D.可靠性

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多““需要时,授权实体可以访问和使用的特性”指的是信息安全的__…”相关的问题

更多““需要时,授权实体可以访问和使用的特性”指的是信息安全的__…”相关的问题

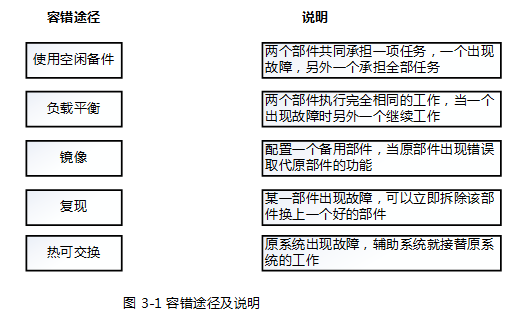

【问题1】(6分) 访问控制决定了谁访问系统、能访问系统的哪些资源和如何使用这些资源,目的是防止对信息系统资源的非授权访问和使用。“请按防御型和探测型将下列A~F种访问控制手段进行归类:防御型访词控制手段包括 () ;探测型访问控制手段包括() 。 A.双供电系统。 B.闭路监控 C.职员雇佣手续 D.访问控制软件 E.日志审计 F.安全知识培训 【问题2】(4分) 保密就是保证敏感信息不被非授权人知道。加密是指通过将信息编码而使得侵入者不能够阅读或理解的方法,目的是保护数据相信息。国家明确规定严格禁止直接使用国外的密码算法和安全产品,其主要原因有二 () 和() 两个方面。 各选答案: A.目前这些密码算法和安全产品都有破译手段 B.国外的算法和产品中可能存在“后门”,要防止其在关键时刻危害我国安全. C.进口国外的算法和产品不利于我国自主研发和技术创新 D.密钥不可以无限期使用,需要定期更换。购买国外的加密算法和产品,会产生高昂的费用。 【问题3】 任何信息系统都不可能避免天灾或者人祸,当事故发生时,要可以跟踪事故源、收集证据、恢复系统、保护数据。通常来说,高可用性的系统具有较强的容错能力,使得系统在排除了某些类型的保障后继续正常进行。 容错途径及说明如图3-1所示,请将正确的对应关系进行连线。

有关安全威胁和安全攻击,下列说法错误的是()。

A.非服务攻击与特定服务无关

B.主要的渗入威胁有特洛伊木马和陷门

C.假冒、身份攻击都属于非授权访问威胁

D.拒绝服务是指禁止通信实体的正常使用和管理,是一种主动攻击

截取是指未授权的实体得到了资源的访问权,这是攻击

A.可用性

B.机密性

C.合法性

D.完整性

如果未经授权的实体得到了数据的访问权,这属于破坏了信息的()。

A.可用性

B.完整性

C.机密性

D.可控性

截取是指未授权的实体得到了资源的访问权,这是对下面哪种安全性的攻击?

A.可用性

B.机密性

C.合法性

D.完整性