题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

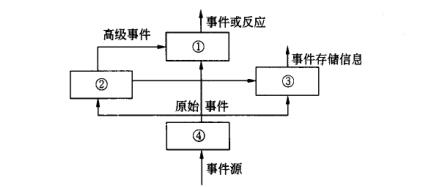

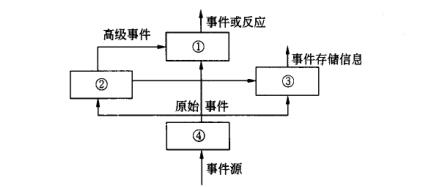

下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模块组成。其中模块①~④分别是(9)。A.事件产

下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模块组成。其中模块①~④分别是(9)。

A.事件产生器、事件数据库、事件分析器、响应单元

B.事件分析器、事件产生器、响应单元、事件数据库

C.事件数据库、响应单元、事件产生器、事件分析器

D.响应单元、事件分析器、事件数据库、事件产生器

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模块组成。其中模块①~④分别是(9)。

A.事件产生器、事件数据库、事件分析器、响应单元

B.事件分析器、事件产生器、响应单元、事件数据库

C.事件数据库、响应单元、事件产生器、事件分析器

D.响应单元、事件分析器、事件数据库、事件产生器

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模…”相关的问题

更多“下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模…”相关的问题

在网络设计和实施过程中要采取多种安全措施,下面的选项中属于系统安全需求措施的是 () 。

A.设备防雷击

B.入侵检测

C.漏洞发现与补丁管理

D.流量控制

A.使用防病毒软件

B.使用日忐审计系统

C.使用入侵检测系统

D.使用日防火墙防止内部攻击

A.使用防火墙防止内部攻击

B.使用日志审计系统

C.使用入侵检测系统

D.使用防病毒软件

A.使用防病毒软件

B.使用日志审计系统

C.使用入侵检测系统

D.使用防火墙防止内部攻击

A.使用防病毒软件

B.使用日志审计系统

C.使用入侵检测系统

D.使用防火墙防止内部攻击

以下有关漏洞扫描技术的说法中,错误的是()。

A.漏洞扫描技术是检测系统安全管理脆弱性的一种安全技术

B.漏洞扫描器通常分为基于主机和基于网络的两种扫描器

C.通常,漏洞扫描工具完成的功能包括:扫描、生成报告、分析并提出建议、以及数据处理等

D.漏洞扫描工具能实时监视网络上的入侵

在一次关于安全的方案讨论会上,张工认为由于政务网对安全性要求比较高,因此要建设防火墙、入侵检测、病毒扫描、安全扫描、日志审计、网页防篡改、私自拨号检测系统,这样就可以全面保护电子政务系统的安全。李工则认为张工的方案不够全面,应该在张工提出的方案基础上,使用PKI技术,进行认证、机密性、完整性和抗抵赖性保护。

请用400字以内文字,从安全方面,特别针对张工所列举的建设防火墙、入侵检测、安全扫描、日志审计系统进行分析,评论这些措施能够解决的问题和不能解决的问题。

在某台核心层交换机配置模式下执行命令show monitor session 1,得到如图6-9所示的镜像配置信息。以下描述中,错误的是(28)。

.jpg)

A.端口GI/0/6的数据包流量被镜像到端口GI/0/22

B.入侵检测系统的探测器应连接在交换机的GI/0/22端口上

C.端口GI/0/22的数据包流量被镜像到端口GI/0/6

D.配置被镜像端口的命令是monitorsession2sourceinterfaceGI/0/6

下面对要约应符合的条件叙述不正确的是()。

A.要约应向一个或一个以上的特定人提出

B.要约的内容必须十分确定

C.要约不需载明货物的名称

D.要约应明示或默示地规定货物的数量或如何确定数量的方法

A.异常入侵检测和误用入侵检测

B.基于主机的入侵检测、基于网络的入侵检测和基于应用的入侵检测

C.集中式入侵检测、等级式入侵检测和协作式入侵检测

D.离线检测系统和检测系统

● 根据原始数据的来源,入侵检测系统可分为 (40) 。

(40)

A.异常入侵检测和误用入侵检测

B.基于主机的入侵检测、基于网络的入侵检测和基于应用的入侵检测

C.集中式入侵检测、等级式入侵检测和协作式入侵检测

D.离线检测系统和在线检测系统