更多“保护子网及路径的搜索是在()层次上进行的。”相关的问题

更多“保护子网及路径的搜索是在()层次上进行的。”相关的问题

A.可从任一点开始且沿任何路径搜索

B.可从任一结点沿确定的路径搜索

C.可从固定的结点沿任何路径搜索

D.对关系进行运算

以下关于二叉排序树(或二叉查找树、二叉搜索树)的叙述中,正确的是()

A.对二叉排序树进行先序、中序和后序遍历,都得到结点关键字的有序序列

B.含有N个结点的二叉排序树高度为【log2n】+1

C.从根到任意二个叶子结点的路径上,结点的关键字呈现有序排列的特点

D.从左到右排列同层次的结点,’其关键字呈现有序排列的特点

在实体类型及实体之间联系的表示方法上,层次模型采用(1)结构,网状模型采用(2)结构,关系模型则采用(3)结构。在搜索数据时,层次模型采用单向搜索法,网状模型采用(4)的方法,关系模型则采用(5)的方法。

A.有向图

B.连通图

C.波特图

D.卡诺图

E.树

A.尽量使用路径功能进行配置

B.单站配置的业务要在网管上进行路径搜索,保证业务配置完整和规范

C.有保护路由的路径要进行断纤或倒换测试,保证配置完整和规范

D.引导用户学习业务配置规范

A.信息素启发因子越大,蚂蚁选择以前走过的路径的可能性越大,蚁群的搜索过程越不易陷入局部最优

B.信息素启发因子越小,蚁群搜索的随机性越小

C.期望值启发因子越大,蚂蚁在某个局部点上选择局部最短路径的可能性越大,这样搜索的收敛速度会加快

D.期望值启发因子越大,蚁群在最优路径的搜索过程中随机性减弱,易于陷入局部最优值

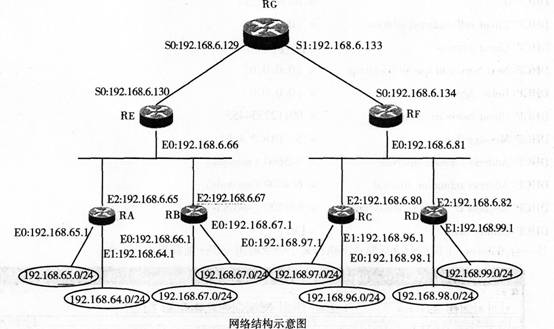

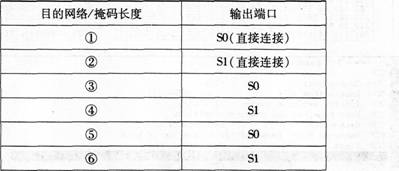

根据下图所示网络结构回答下列问题。

1.填写路由器RG的路由表项①至⑥。(每空2分,共12分)

2.如果需要监听路由器RF和RG之间的所有流量,可以在该链路中串入一种设备,请写出这种设备的名称。(2分)

3.若在Windows主机192。168.64.215上探测数据包传输路径:从本机到主机192.168.66.195,应使用的命令是__________,数据包经过的第2个路由器为__________。(2分)

4.如果将l92.168.66.128/25划分为3个子网,其中子网1能容纳50台主机,子网2和子网3分别能容纳20台主机,要求网络地址从小到大依次分配给3个子网,前两个子网的掩码分别为__________和__________,可用的IP地址段为__________和__________。(4分)

(注:IP地址段的起始地址和结束地址间必须用减号“一”连接,中间不能有空格)

A.通过PERT估计法评价项目进度目标的实施风险

B.关键路径法在于确定项目的最长历时,以及有效地对项目进度进行控制

C.通过质量计划制订项目的产品标准和过程标准

D.通常可以按照项目组织结构、产品结构、生命周期3个层次制订WBS

防火墙是建立在内外网边界上的一类安全保护机制,它的安全架构基于(45)。堡垒主机(双端口主机)防火墙装有(46),其上运行的是(47)。在ISO OSI/RM中对网络安全服务所属的协议层次进行分析,要求每个协议层都能提供网络安全服务。其中用户身份认证在(48)进行,而IP过滤型防火墙在(49)通过控制网络边界的信息流动,来强化内部网络的安全性。

A.流量控制技术

B.加密技术

C.信息流填充技术

D.访问控制技术

是系统的第一道防线,用以防止非法数据和非法用户的进ok;它一般装在(15)上以保护一个子网。

A.防火墙

B.网关

C.路由器

D.杀毒软件

如果结果不匹配,请

如果结果不匹配,请