题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

针对通用类型的SQL注入攻击,如:SELECT*FROM’user’whereuser_id=’1or1=1’,推荐使用以下哪种类型的数据库防火墙规则类型()

A.基于数据库

B.基于表

C.基于存储过程

D.查询模式组

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.基于数据库

B.基于表

C.基于存储过程

D.查询模式组

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“针对通用类型的SQL注入攻击,如:SELECT*FROM’u…”相关的问题

更多“针对通用类型的SQL注入攻击,如:SELECT*FROM’u…”相关的问题

常见Web攻击方法,不包括()。

A.利用服务器配置漏洞

B.恶意代码上传下载

C.构造恶意输入(SQL注入攻击、命令注入攻击、跨站脚本攻击)

D.业务测试

SQL注入攻击是从正常的()号端口访问,而且表面看起来跟一般的Web页面访问没什么区别。

A.80

B.8080

C.23

D.21

A.SQL注入、跨站脚本、缓冲区溢出

B.SQL注入、跨站脚本、DNS毒药

C.SQL注入、跨站请求伪造、网络窃听

D.跨站请求伪造、跨站脚本、DNS毒药

以下哪项不属于针对数据库的攻击()。

A.特权提升

B.强力破解弱口令或默认的用户名及口令

C.SQL注入

D.利用xss漏洞攻击

阅读下列说明,回答问题l至问题4,将解答填入答题纸的对应栏内。

【说明】

某大型披萨加工和销售商为了有效管理披萨的生产和销售情况,欲开发一套基于Web的信息系统。其主要功能为销售、生产控制、采购、运送、存储和财务管理 等。系统采用Java EE平台开发,页面中采用表单实现数据的提交与交互,使用图形(Graphics)以提升展示效果。

【问题1】(6分)

设计两个表单项输入测试用例,以测试XSS(跨站点脚本)攻击。系统设计时可以采用哪些技术手段防止此类攻击。

【问题2】(3分)

简述图形测试的主要检查点。

【问题3】(5分)

简述页面测试的主要方面。

【问题4】(6分)

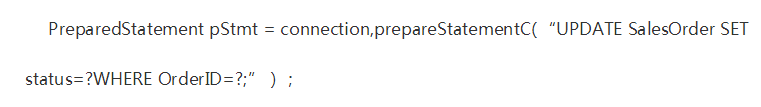

系统实现时,对销售订单的更新所用的SQL语句如下:

然后通过setString(...);的方式设置参数值后加以执行。

设计测试用例以测试SQL注入,并说明该实现是否能防止SQL注入。