更多“生产控制大区中的重要业务系统应当采用加密认证机制()”相关的问题

更多“生产控制大区中的重要业务系统应当采用加密认证机制()”相关的问题

试题五(共25分)

阅读以下关于信息系统安全性的说明,在答题纸上回答问题l至问题3。

【说明】

某大型跨国企业的IT部门一年前基于SOA(Service-Oriented Architecture)对企业原有的多个信息系统进行了集成,实现了原有各系统之间的互连互通,搭建了支撑企业完整业务流程运作的统一信息系统平台。随着集成后系统的投入运行,IT部门发现在满足企业正常业务运作要求的同时,系统也暴露出明显的安全性缺陷,并在近期出现了企业敏感业务数据泄漏及系统核心业务功能非授权访问等严重安全事件。针对这一情况,企业决定由IT部门成立专门的项目组负责提高现有系统的安全性。

项目组在仔细调研和分析了系统现有安全性问题的基础上,决定首先为在网络中传输的数据提供机密性(Confidentiality)与完整性(Integrity)保障,同时为系统核心业务功能的访问提供访问控制机制,以保证只有授权用户才能使用特定功能。

经过分析和讨论,项目组决定采用加密技术为网络中传输的数据提供机密性与完整性保障。但在确定具体访问控制机制时,张工认为应该采用传统的强制访问控制(Mandatory Access Control)机制.而王工则建议采用基于角色的访问控制(Role-Based Access Control)与可扩展访问控制标记语言(eXtensible Access Control Markup Language,XACML)相结合的机制。项目组经过集体讨论,最终采用了王工的方案。

【问题1】(8分)

请用400字以内的文字,分别针对采用对称加密策略与公钥加密策略,说明如何利用加密技术为在网络中传输的数据提供机密性与完整性保障。

【问题2】(9分)

请用300字以内的文字,从授权的可管理性、细粒度访问控制的支持和对分布式环境的支持三个方面指出项目组采用王工方案的原因。

【问题3】(8分)

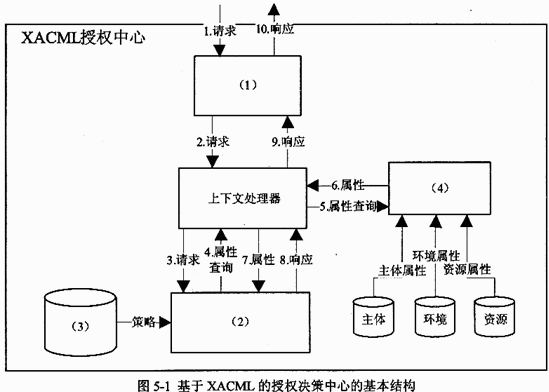

图5-1给出了基于XACML的授权决策中心的基本结构以及一次典型授权决策的执行过程,请分别将备选答案填入图中的(1)~(4)。

备选答案:策略管理点(PAP)、策略执行点(PEP)、策略信息点(PIP)、策略决策点(PDP)

(30)

A.检查点

B.敏感点

C.权衡点

D.风险点

(30)

A.检查点

B.敏感点

C.权衡点

D.风险点

(31)

A.检查点

B.敏感点

C.权衡点

D.风险点

A.Ⅰ和Ⅱ

B.Ⅰ和Ⅲ

C.Ⅱ和Ⅲ

D.Ⅱ和Ⅳ

DES加密算法采用的密码技术是(61),它采用(62)bit密钥对传输的数据进行加密,著名的网络安全系统Kerberos采用的是(63)加密技术。公钥密码是(64),常用的公钥加密算法有(65),它可以实现加密和数字签名。

A.对称密钥密码技术

B.公钥密码技术

C.数字签名技术

D.访问控制技术

DES加密算法是由IBM研究在1977年提出的,采用的密码技术是(13),它采用(14)bit密钥对传输的数据进行加密,著名的网络安全系统Kerberos采用的是(15)加密技术。公钥密码是(16),常用的公钥加密算法有(17),它可以实现加密和数字签名。

A.对称密钥密码技术

B.公钥密码技术

C.数字签名技术

D.访问控制技术

●DES加密算法采用的密码技术是 (61) ,它采用 (62) bit密钥对传输的数据进行加密,著名的网络安全系统Kerberos采用的是 (63) 加密技术。公钥密码是 (64) ,常用的公钥加密算法有 (65) ,它可以实现加密和数字签名。

(61) A.对称密钥密码技术

B.公钥密码技术

C.数字签名技术

D.访问控制技术

(62) A.16

B.128

C.92

D.56

(63) A.DES

B.RSA

C.Hash

D.IDEA

(64) A.对称密钥技术,有1个密钥

B.不对称密钥技术,有2个密钥

C.对称密钥技术,有2个密钥

D.不对称密钥技术,有1个密钥

(65) A.RSA

B.DES

C.Hash

D.IDEA

A.模拟加密 B.模拟解密 C.漏洞扫描 D.算法强度理论分析

如果结果不匹配,请

如果结果不匹配,请