题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

攻击者通过对目标主机进行端口扫描,可以直接获得()。

A.目标主机的口令

B.给目标主机种植木马

C.目标主机使用了什么操作系统

D.目标主机开放了哪些端口服务

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.目标主机的口令

B.给目标主机种植木马

C.目标主机使用了什么操作系统

D.目标主机开放了哪些端口服务

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“攻击者通过对目标主机进行端口扫描,可以直接获得()。A.目标…”相关的问题

更多“攻击者通过对目标主机进行端口扫描,可以直接获得()。A.目标…”相关的问题

攻击者通过对目标主机进行端口扫可以直接获得()。

A.目标主机的操作系统信息

B.目标主机开放端口服务信息

C.目标主机的登录口令

D.目标主机的硬件设备信息

A.扫描类的攻击包括地址扫描和端口扫描两类

B.通常是攻击者发动真正攻击前的网络探测行为

C.扫描类攻击的源地址是真实的,因此可以采用直援加入黑名单的方法进行防御

D.蠕虫病毒爆发的时候,一般伴随着地址扫描攻击,因此扫描类攻击具有攻击性

一次完整的网络安全扫描可以分为三个阶段。网络安全扫描的第二阶段是()。

A.发现目标后进一步搜集目标信息

B.发现目标主机或网络

C.根据搜集到的信息判断或者进一步测试系统是否存在安全漏洞

D.进行端口扫描

A.利用公开信息服务收集信息

B.通过主机扫描与端口扫描收集系统信息

C.通过操作系统探测与应用程序类型识别收集信息

D.通过获得一定的权限控制攻击目标

A.SYNFlood

B.Smurf

C.Land-based

D.Teardrop

基于协议端口扫描的主要功能是什么()。

A.扫描目标主机的操作系统

B.扫描目标主机的IP地址

C.扫描目标主机的漏洞

D.扫描目标主机的服务端口

A.蜜罐系统是一个包含漏洞的诱骗系统,它通过模拟一个或者多个易受攻击的主机和服务,给攻击者提供一个容易攻击的目标

B.使用蜜罐技术,可以使目标系统得以保护,便于研究入侵者的攻击行为

C.如果没人攻击,蜜罐系统就变得毫无意义

D.蜜罐系统会直接提高计算机网络安全等级,是其他安全策略不可替代的

A.恶作剧只会在某些人故意发送时才会传播

B.IP欺骗是依靠其他计算机的IP地址来欺骗第三者

C.特洛伊木马、后门都不会不感染其他文件

D.端口扫描仅对目标主机的端口

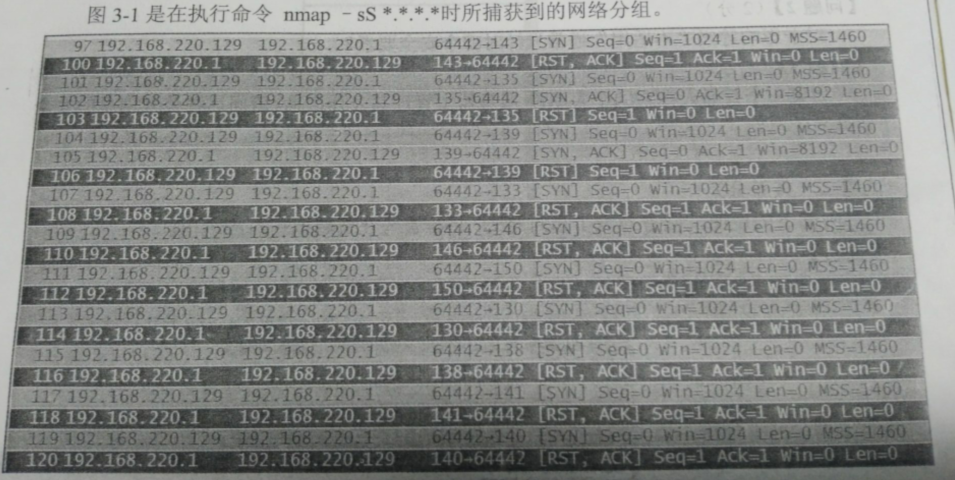

请根据图 3-1 回答下列问题

请根据图 3-1 回答下列问题【问题1】 (2分) 此次扫描的目标主机的IP地址是多少? 【问题2】(2 分) SYN 扫描采用的传输层协议名字是什么? 【问题 3】 (2分) SYN 的含义是什么? 【问题 4】 (4分) 目标主机开放了哪几个端口?简要说明判断依据。 【问题 5】(3分) 每次扫描有没有完成完整的三次握手?这样做的目的是什么? 【问题 6】(5分) 补全表 3-1 所示的防火墙过滤器规则的空(1) - (5),达到防火墙禁止此类扫描流量进入和处出网络 ,同时又能允许网内用户访问外部网页服务器的目的。 表 3-1 防火墙过滤器规则表 规则号 协议 源地址 目的地址 源端口 目的端口 ACK 动作 1 TCP * 192.168.220.1/24 * * (4) 拒绝 2 TCP 192.168.220.1/24 * > 1024 (3) * 允许 3 (1) 192.168.220.1/24 * > 1024 53 * 允许 4 UDP * 192.168.220.1/24 53 > 1024 (5) 允许 5 (2) * * * * * 拒绝 【问题 7】 (2 分) 简要说明为什么防火墙需要在迸出两个方向上对据数据包进行过滤。