题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

下列选项中对深信服上网行为管理对数据流处理的描述错误的是()。

A.数据-基础识别-用户认证

B.数据-基础识别-用户认证-防火墙规则

C.防火墙规则-流控-应用审计

D.流控-应用审计-流审

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.数据-基础识别-用户认证

B.数据-基础识别-用户认证-防火墙规则

C.防火墙规则-流控-应用审计

D.流控-应用审计-流审

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“下列选项中对深信服上网行为管理对数据流处理的描述错误的是()…”相关的问题

更多“下列选项中对深信服上网行为管理对数据流处理的描述错误的是()…”相关的问题

A.客户可以通过深信服AC的终端准入规则策略实现

B.准入规则定义需检查持续运行的进程名

C.只支持检查Windows和MAC操作系统

D.如果客户端没有运行杀软,可以实现禁止上网并提醒终端客户

在结构化分析中,用数据流图描述(17)。当采用数据流图对一个图书馆管理系统进行分析时,(18)是一个外部实体。

A.数据对象之间的关系,用于对数据建模

B.数据在系统中如何被传送或变换,以及如何对数据流进行变换的功能或子功能,用于对功能建模

C.系统对外部事件如何响应,如何动作,用于对行为建模

D.数据流图中的各个组成部分

A.通过控制和监测网络之间的信息交换和访问行为来实现对网络安全的有效管理

B.只有符合安全政策的数据流才能通过防火墙

C.防火墙自身不需要抵抗攻击

D.防火墙=硬件+软件+控制策略

A.数据对象之间的关系,用于对数据建模B.数据在系统中如何被传送或变换,以及如何对数据流进行变换C.系统对外部事件如何响应,如何动作,用于对行为建模D.系统中的数据对象和控制信息的特性 A.工作人员 B.账户 C.余额 D.存款

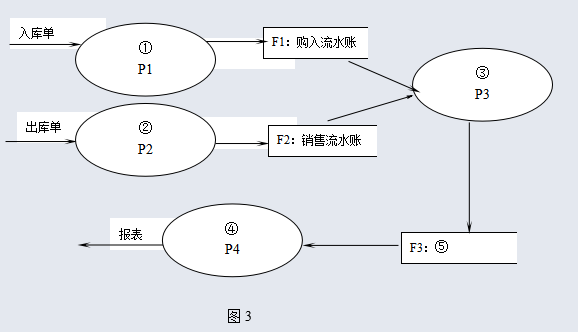

图3是根据以下描述绘制的数据流图:

某商场的供销存管理过程如下:

该商场对每一批购入的商品根据“入库单”登记在“购入流水账”中,对每一批销售的商品根据“出库单”登记在“销售流水账” 中。商品每天入库或出库后,要根据“购入流水账”和“销售流水账”修改库存台账。商场每月将根据“库存台账”制作各种报表。

该数据流图不完整,请为图中①~⑤匹配合适的内容描述,将正确答案对应的编号A~E填在空格处。

A.库存台账

B.制作报表

C.登记销售流水账

D.修改库存台账

E.登记购入流水账

①() ;②() ;③ ();④ ();⑤()

A.为参与游戏者分配角色

B.对参与者的各种行为进行系统的观察和评价

C.对参与游戏者的各种行为保持足够的敏感性

D.亲自参与整个游戏的过程,亲身体验观察

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内

【说明】

某企业的网络结构如图1-1所示。

【问题1】(6分)

1.圈1一l中的网络设备①应为 (1) ,网络设备②应为 (2) ,从网络安全

的角度出发.Switch9所组成的网络一般称为 (3) 区。

2.图l—l中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全

保护。该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成

损失,而不是简单地在恶意流量传送时或传送后才发出警报。网络设备③应为 (4) ,

其连接的Switchl的G1/l端口称为 (5) 端口,这种连接方式一般称为 (6) 。

【问题2】(5分)

1随着企业用户的增加,要求部署上网行为管理设备对用户的上网行为进行安全

分析、流量管理、网络访问控制等,以保证正常的上网需求。部署上网行为管理设备的

位置应该在图I-I中的 (7) 和 (8) 之间比较合理。

2.网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为(9)

和 (1O) ,即它只接收广播帧和发给自己的帧。网络管理机通常在用抓包工具时,

需要把网卡置于 (11) ,这时网卡将接受同一子网内所有站点所发送的数据包,这

样就可以达到对网络信息监视的目的。

【问题3】(5分)

针对图I-I中的网络结构,各台交换机需要运行 (12) 协议,以建立一个无环

路的树状网络结构。默认情况下,该协议的优先级值为 (13) 。在该协议中,根交

换机是根据 (14) 来选择的,值小的为根交换机;如果相同,再比较 (15)。

当图1-1中的Switchl-Switch3之间的某条链路出现故障时,为了使阻塞端口直接

进入转发状态,从而切换到备份链路上,需要在Switchl-Switch8上使用 (16)

功能。

【问题4】(4分)

根据层次化网络的设计原则,从图1-1中可以看出该企业网络采用了由 (17) 层

和 (18)层组成的两层架构,其中MAC地址过滤和1P地址绑定等功能是由 (19)

完成的,分组的高速转发是由 (20) 完成的。