题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

如果在入侵防卸配置文件中,同时使用了签名,签名过滤器以及例外签名,当有流量优配到该配置文件时,以下关于匹配的顺序,正确的有哪个选项?()

A.例外签名>签名过滤器>签名

B.例外签名>签名>签名过滤器

C.签名>签名过滤器>例外签名

D.签名过滤器>签名>例外签名

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.例外签名>签名过滤器>签名

B.例外签名>签名>签名过滤器

C.签名>签名过滤器>例外签名

D.签名过滤器>签名>例外签名

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“如果在入侵防卸配置文件中,同时使用了签名,签名过滤器以及例外…”相关的问题

更多“如果在入侵防卸配置文件中,同时使用了签名,签名过滤器以及例外…”相关的问题

A.入侵防卸只能检测入侵行为,不能阻断

B.预定义签名的缺省动作包括放行,告警和阻断

C.当安全策略中引用了入侵防配置文件时,安全策略的方向和攻击流量的方向必须是一致的

D.自定义签名优先级高于预定义签名优先级

下面关于虚函数的表述中正确的是()。

A.虚函数不能声明为另一个类的友元函数

B.派生类必须重新定义基类的虚函数

C.如果在重定义虚函数时使用了保留字virtual,那么该重定义函数仍是虚函数

D.虚函数不能够声明为静态函数

A.数字签名的目的是要在计算机电子数字上形成与手书签名一样不可抵赖的标记

B.数字签名技术的具体实现使用了对称加密算法

C.数字签名技术对待发数据进行处理并生成一段信息附着在原文上一起发送,这段信息类似于传统的手书签名或印章

D.接收方接收数据,对其进行验证并确认发送者身份。

E.数字签名使用了防火墙技术

阅读以下关于Linux文件系统和Samba服务的说明,回答问题1至问题3.

【说明】

Linux系统采用了树型多级目录来管理文件,树型结构的最上层是根目录,其他的所有目录都是从根目录生成的。

通过Samba可以实现基于Linux操作系统的服务器和基于Windows操作系统的客户机之间的文件、目录及共享打印服务。

【问题1】

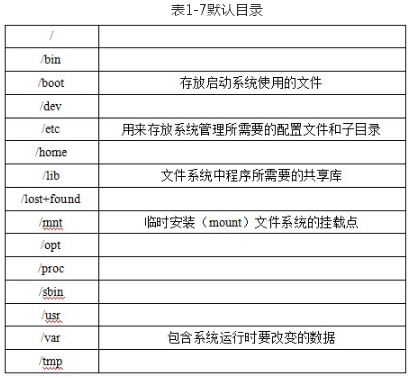

Linux在安装时会创建一些默认的目录,如表1-7所示:

依据表格1-7,在空(1)~(6)中填写恰当的内容(其中空1在候选答案中选择)。

①对于多分区的Linux系统,文件目录树的数目是(1).

②Linux系统的根目录是(2),默认的用户主目录在(3)目录下,系统的设备文件(如打印驱动)存放在(4)目录中,(5)目录中的内容关机后不能被保存。

③如果在工作期间突然停电,或者没有正常关机,在重新启动机器时,系统将要复查文件系统,系统将找到的无法确定位置的文件放到目录(6)中。

(1)备选答案:

A.1

B.分区的数目

C.大于1

【问题2】

默认情况下,系统将创建的普通文件的权限设置为-rw-r--r--,即文件所有者对文件(7),同组用户对文件(8),其他用户对文件(9).文件的所有者或者超级用户,采用(10)命令可以改变文件的访问权限。

【问题3】

Linux系统中Samba的主要配置文件是/etc/samba/smb.conf.请根据以下的smb.conf配置文件,在空(11)~(15)中填写恰当的内容。

Linux服务器启动Samba服务后,在客户机的"网络邻居"中显示提供共享服务的Linux主机名为(11),其共享的服务有(12),能够访问Samba共享服务的客户机的地址范围(13);能够通过Samba服务读写/home/samba中内容的用户是(14);该Samba服务器的安全级别是(15).

[global]

workgroup=MYGROUP

netbios name=smb-server

server string=Samba Server

;hosts allow=192.168.1.192.168.2.127.

load printers=yes

security=user

[printers]

comment=My Printer

browseable=yes

path=/usr/spool/samba

guest k=yes

writable=no

printable=yes

[public]

comment=Public Test

browseable=no

path=/home/samba

public=yes

writable=yes

printable=no

write list=test

[user1dir]

comment=User1&39;s Service

browseable=no

path=/usr/usr1

valid users=user1

public=no

writable=yes

printable=no

滥用入侵检测是利用()是否出现来判断入侵行为的发生与否。

A.正常行为

B.攻击签名

C.日志记录

D.网络通信包

A.多任务处理有上下文切换方式和并发方式两种,Windows 98在保护模式下一般采用并发方式进行多任务处理

B.在保护模式下386处理器提供了4种特权级(即4环),Windows 98只使用了0环和3环

C.Windows 98在启动时,首先进入实模式,然后进入保护模式

D.在多个DOS应用程序和多个Windows应用程序同时运行时,每个应用程序享用的CPU时间一定是相同的

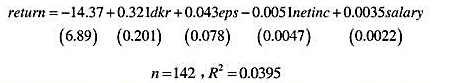

(i)使用RETURN.RAW中的数据,估计了如下方程:

检验这些解释变量在5%的显著性水平上是否联合显著。存在个别显著的解释变量吗?

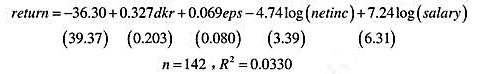

(ii)现在使用netinc和salary的对数形式重新估计这个模型

第(i)部分的结论有没有什么变化?

(iii)在第(ii)部分中,我们为什么不用dks和eps的对数?

(iv)总的看来,股票回报可预测性的证据是强还是弱?

以下关于入侵检测设备的叙述中,()是不正确的。

A.不产生网络流量B.使用在尽可能靠近攻击源的地方.C.使用在尽可能接近受保护资源的地方D.必须跨接在链路上