题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

关于之前互联网检测中的全网共性问题主要有() 。

A.通过改号软件改变接听者来电显示号码进行诈骗,涉及运营商责任

B.流量使用提醒短信延迟,抱怨移动流量计费系统及时性不高,容易产生额外扣费

C.部分地区运营商关闭机场贵宾厅,主因可能是为削减营销费用

D.校园迎新,通知书内夹带移动SIM卡,违反工商局规定,引起媒体关注

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.通过改号软件改变接听者来电显示号码进行诈骗,涉及运营商责任

B.流量使用提醒短信延迟,抱怨移动流量计费系统及时性不高,容易产生额外扣费

C.部分地区运营商关闭机场贵宾厅,主因可能是为削减营销费用

D.校园迎新,通知书内夹带移动SIM卡,违反工商局规定,引起媒体关注

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“关于之前互联网检测中的全网共性问题主要有() 。”相关的问题

更多“关于之前互联网检测中的全网共性问题主要有() 。”相关的问题

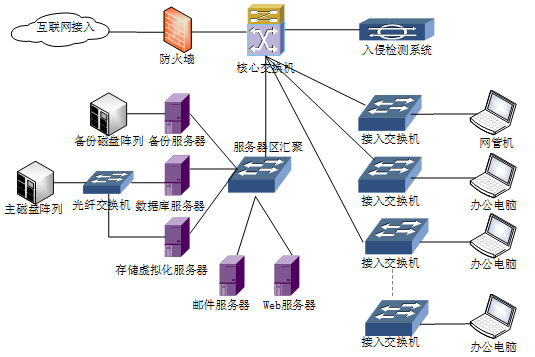

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。 【说明】 图2-1是某互联网企业网络拓扑,该网络采用二层结构,网络安全设备有防火墙、入侵检测系统,楼层接入交换机32台,全网划分17个VLAN,对外提供Web和邮件服务,数据库服务器和邮件服务器均安装CentOS操作系统(Linux平台),Web服务器安装Windows 2008操作系统。 图2-1

图2-1

【问题1】(6分) SAN常见方式有FC-SAN和IP SAN,在图2-1中,数据库服务器和存储设备连接方式为(1),邮件服务器和存储设备连接方式为(2)。 虚拟化存储常用文件系统格式有CIFS、NFS,为邮件服务器分配存储空间时应采用的文件系统格式是(3),为Web服务器分配存储空间应采用的文件系统格式是(4)。 【问题2】(3分) 该企业采用RAID5方式进行数据冗余备份。请从存储效率和存储速率两个方面比较RAID1和RAID5两种存储方式,并简要说明采用RAID5存储方式的原因。 【问题3】(8分) 网络管理员接到用户反映,邮件登录非常缓慢,按以下步骤进行故障诊断: 1.通过网管机,利用(5)登录到邮件服务器,发现邮件服务正常,但是连接时断时续。 2.使用(6)命令诊断邮件服务器的网络连接情况,发现网络丢包严重,登录服务器区汇聚交换机S1,发现连接邮件服务器的端口数据流量异常,收发包量很大。 3.根据以上情况,邮件服务器的可能故障为(7),应采用(8)的办法处理上述故障。 (5)~(8)备选答案: (5)A.ping B.ssh C.tracert D.mstsc (6)A.ping B.telnet C.tracet D.netstat (7)A.磁盘故障 B.感染病毒 C.网卡故障 D.负荷过大 (8)A.更换磁盘 B.安装防病毒软件,并查杀病毒 C.更换网卡 D.提升服务器处理能力 【问题4】(3分) 上述企业网络拓扑存在的网络安全隐患有:(9)、(10)、(11)。 (9)~(11)备选答案 A.缺少针对来自局域网内部的安全防护措施 B.缺少应用负载均衡 C.缺少流量控制措施 D.缺少防病毒措施 E.缺少Web安全防护措施 F.核心交换机到服务器区汇聚交换缺少链路冗余措施 G.VLAN划分太多

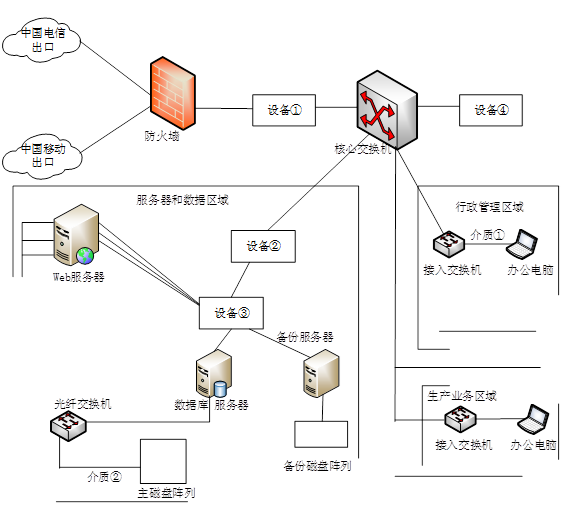

【问题1】 (共6分) 图 1-1 中, γ设备①处部署(1),设备②处部署(2),设备③处部署(3)。 (1)~(3)备选答案(每个选项限选一次): A. 入侵防御系统(IPS) B. 交换机 C. 负载均衡 【问题2】 〈共 4 分〉 图 1-1 中,介质①处应采用(4),介质②处应采用(5) (4)~(5) 备选答案(每个选项限选一次): A. 双绞线 B. 同轴电缆 C. 光纤 【问题3】 〈共 4 分〉 图 1-1 中,为提升员工的互联网访问速度,通过电信出口访问电信网络,移动出口访问移动网络,则需要配置基于(6)地址的策略路由:运行一段时间后,网络管理员发现电信出口的用户超过 90% 以上,网络访问速度缓慢,为实现负载均衡,网络管理员配置基于 (7)一地址的策略路由,服务器和数据区域访问互联网使用电信出口,行政管理区域员工访问互联网使用移动出口,生产业务区域员工使用电信出口。 【问题 4】(共6 分〉 1.图 1-1 中,设备④处应为(8), 该设备可对指定计算机系统进行安全脆弱性扫描和检测,发现其安全漏洞,客观评估网络风险等级。 2. 图 1-1 中,(9)设备可对恶意网络行为进行安全检测和分析。 3. 图 1-1 中,(10)设备可实现内部网络和外部网络之间的边界防护,依据访问规则,允许或者限制数据传输。

A.接入设备具备同一接入环内设备间的明细私网路由,到其他接入环的接入设备只有主备两条默认L3VPN路由,用于转发业务到汇聚

B.全网核心汇聚设备间公网路由打通,用于建立SR-TE隧道

C.接入——汇聚,汇聚——汇聚分别建立SR-BE隧道

D.SR隧道检测方式为VS OAM,采用Ti-LFA保护

试题一(共 15 分)

阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。

【说明】

某公司针对通信手段的进步,需要将原有的业务系统扩展到互联网上。运行维护部门需要针对此需求制定相应的技术安全措施,来保证系统和数据的安全。

【问题 1】(4 分)

当业务扩展到互联网上后,系统管理在安全方面应该注意哪两方面?应该采取的安全测试有哪些?

【问题 2】(6 分)

由于系统与互联网相连,除了考虑病毒防治和防火墙之外,还需要专门的入侵检测系统。请简要说明入侵检测系统的功能。

【问题 3】(5 分)

数据安全中的访问控制包含两种方式,用户标识与验证和存取控制。请简要说明用户标识与验证常用的三种方法和存取控制中的两种方法。

试题一(共 15 分)

阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。

【说明】

某公司针对通信手段的进步,需要将原有的业务系统扩展到互联网上。运行维护部门需要针对此需求制定相应的技术安全措施,来保证系统和数据的安全。

【问题 1】(4 分)

当业务扩展到互联网上后,系统管理在安全方面应该注意哪两方面?应该采取的安全测试有哪些?

【问题 2】(6 分)

由于系统与互联网相连,除了考虑病毒防治和防火墙之外,还需要专门的入侵检测系统。请简要说明入侵检测系统的功能。

【问题 3】(5 分)

数据安全中的访问控制包含两种方式,用户标识与验证和存取控制。请简要说明用户标识与验证常用的三种方法和存取控制中的两种方法。

试题五(25分)

阅读以下关于信息系统安全性的叙述,在答题纸上回答问题1至问题3。

某企业根据业务扩张的要求,需要将原有的业务系统扩展到互联网上,建立自己的B2C业务系统,此时系统的安全性成为一个非常重要的设计需求。为此,该企业向软件开发商提出如下要求:

(1)合法用户可以安全地使用该系统完成业务;

(2)灵活的用户权限管理;

(3)保护系统数据的安全,不会发生信息泄漏和数据损坏;

(4)防止来自于互联网上各种恶意攻击;

(5)业务系统涉及到各种订单和资金的管理,需要防止授权侵犯;

(6)业务系统直接面向最终用户,需要在系统中保留用户使用痕迹,以应对可能的商业诉讼。

该软件开发商接受任务后,成立方案设计小组,提出的设计方案是:在原有业务系统的基础上,保留了原业务系统中的认证和访问控制模块;为了防止来自互联网的威胁,增加了防火墙和入侵检测系统。

企业和软件开发商共同组成方案评审会,对该方案进行了评审,各位专家对该方案提出了多点不同意见。李工认为,原业务系统只针对企业内部员工,采用了用户名/密码方式是一可以的,但扩展为基于互联网的B2C业务系统后,认证方式过于简单,很可能造成用户身份被盗取:王工认为,防止授权侵犯和保留用户痕迹的要求在方案中没有体现。而刘工则认为,即使是在原有业务系统上的扩展与改造,也必须全面考虑信息系统面临的各种威胁,设计完整的系统安全架构,而不是修修补补。

【问题1】

信息系统面临的安全威胁多种多样,来自多个方面。请指出信息系统面临哪些方面的安全威胁并分别子以简要描述。

【问题2】

认证是安全系统中不可缺少的环节,请简要描述主要的认证方式,并说明该企业应采用哪种认证方式。

【问题3】

请解释授权侵犯的具体含义;针对王工的意见给出相应的解决方案,说明该解决方案的名称、内容和目标。

A.互联网投诉采取首问负责制,个别问题需要多部门协同的,由首个接单单位牵头协调相关部门处理并答复在线公司,在线公司应加强派单准确性核查管理

B.各分公司主管副总,省市公司各职能部门、直属中心分管领导为互联网投诉处理第一责任人

C.为了保证工小时回复时限要求,在线公司要采取措施及时催单

D.各处理单位应对互联网类投诉高度重视,回复处理结果最迟不得超过当日晚20:00

A.100万以上互联网用户无法访问互联网1小时以上

B.全网50%以上国际互联带宽阻断1小时以上

C.骨干网与国内运营商网间直连点1个以上互联方向全阻1小时以上

D.IP承载网2个省业务阻断1小时以上

A.亲友推荐

B.全网整合营销

C.视频营销

D.口碑营销

A.仲裁协议必须在争议发生之前达成

B.仲裁协议独立于主合同存在

C.仲裁裁决不是终局的,当事人可以就同一问题诉至法院

D.我国进行国际商事仲裁的机构是国际经济贸易仲裁委员会